Gehen Sie einen schnelleren, intelligenteren Weg zur KI-gestützten C/C++-Testautomatisierung. Erfahren Sie mehr >>

Innovative Statische Codeanalysetools Sorgen Sie für kontinuierliche Qualität bei der Softwareentwicklung. Compliance-Automatisierung mit einer Reihe von Codierungsstandards sorgt für qualitativ hochwertige, sichere Codierung für die Entwicklung von Unternehmens- und eingebetteter Software.

Statische Analyse ist der Prozess der Analyse von Quellcode, um Fehler zu finden und die Qualität des Codes zu bewerten, ohne ihn ausführen zu müssen. Entwickler und Tester führen statische Analysen an teilweise vollständigem Code, Bibliotheken und Quellcode von Drittanbietern durch.

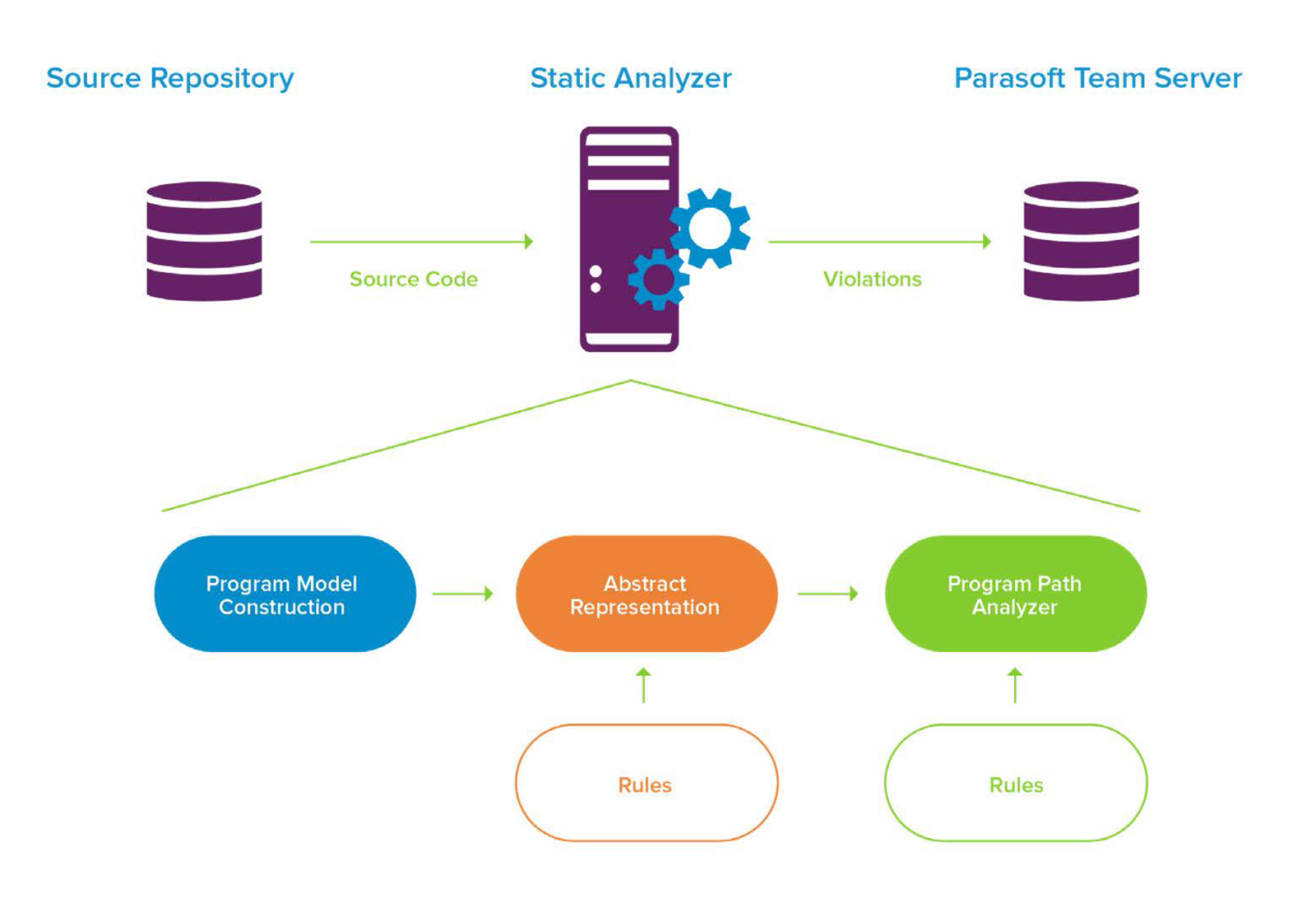

Statische Codeanalysatoren verwenden ein Compiler-ähnliches Front-End, um ein syntaktisches und semantisches Modell der Software zu erstellen. Das syntaktische Modell wird dann anhand einer Reihe von Regeln oder „Checkern“ analysiert, um festzustellen, ob der Code eine Verletzung darstellt. Diese Checker verwenden Mustervergleichsalgorithmen, um Fehler zu erkennen, darunter:

Einige Unternehmen, die Anwendungen nach Sicherheitsstandards wie ISO 26262, DO-178C, IEC 62304, IEC 61508 und EN 50716 erstellen, empfehlen oder verlangen die statische Analyse dringend. Sie hilft Unternehmen dabei, schwer zu findende Defekte zu erkennen und die Sicherheit und Zuverlässigkeit der Software durch die Einhaltung von Codierungsstandards wie MISRA, AUTOSAR C++ 14, CERT, CWE, OWASP und anderen zu verbessern.

„MISRA“, „MISRA C“ und das Dreieckslogo sind eingetragene Marken von The MISRA Consortium Limited. ©The MISRA Consortium Limited, 2021. Alle Rechte vorbehalten.

Statische Codeanalysatoren verwenden ein Compiler-ähnliches Frontend, um ein syntaktisches und semantisches Modell der Software zu erstellen. Das syntaktische Modell wird dann anhand einer Reihe von Regeln oder „Checkern“ analysiert, um festzustellen, ob der Code gegen Regeln verstößt.

Die Prüfer verwenden Mustervergleichsalgorithmen, um Fehler wie die schlechte Verwendung von Sprachkonstrukten, die Verwendung unsicherer Funktionen und Verstöße gegen Codierungsrichtlinien zu erkennen. Der spezifische Satz der verwendeten Prüfer kann vom Benutzer konfiguriert werden. Einige statische Analysetools bieten der Einfachheit halber voreingestellte Konfigurationen, beispielsweise für Codierungsstandards wie MISRA C 2023.

Anspruchsvollere Prüfprogramme verwenden eine semantische Analyse, die Daten- und Kontrollfluss nutzt, um komplexe Fehler und Sicherheitslücken zu erkennen. Dazu erstellt der statische Analysator ein Ausführungsmodell der Software, berücksichtigt mögliche Pfade durch den Code und bewertet die Verwendung der Daten auf ihrem Weg von der Quelle (z. B. Benutzereingabe) zum Ziel (z. B. API- oder Systemaufruf).

Die Analyse jeder einzelnen möglichen Bedingung und jedes einzelnen Pfads wäre zu zeitaufwändig. Daher verwendet der Analysator Heuristiken, um die wahrscheinlichsten Pfade für die Auswertung zu ermitteln. Zu den von diesen Prüfern erkannten Fehlertypen gehören Nullzeiger-Abweichungen, Pufferüberläufe und Sicherheitslücken wie Befehls- und SQL-Injections.

Eine Übersicht über den statischen Analyseprozess

Teams verwenden statische Analysen am häufigsten auf zwei Arten:

Einige kommerzielle Tools lassen sich in führende IDEs integrieren und bieten Benutzern Lösungen zur effektiven Verwaltung von Analyseergebnissen. Tatsächlich können künstliche Intelligenz und maschinelles Lernen auch bei der Priorisierung und Verwaltung aller identifizierten Verstöße eingesetzt werden, um Aufwand und Risiko zu reduzieren.

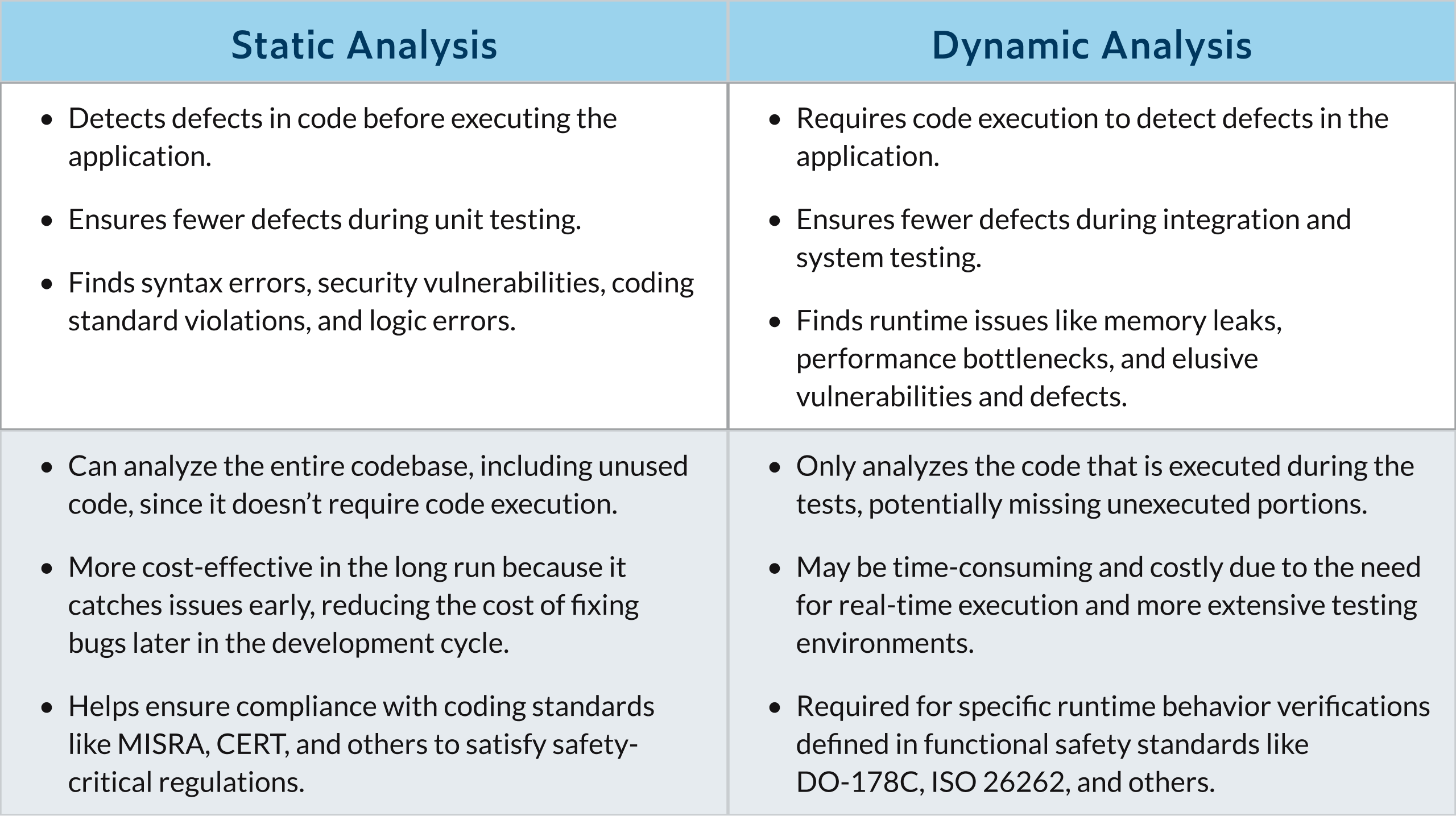

Die Kombination aus statischer und dynamischer Analyse ist die beste Option, um umsetzbare Ergebnisse zu erzielen, das Auftreten von Fehlern zu reduzieren, die Fehlererkennung zu verbessern und insgesamt sichereren Code zu erstellen. Eine Methode ist nicht besser oder schlechter als die andere. Sie arbeiten im Tandem wie alle Zahnräder einer perfekt gefertigten Schweizer Uhr.

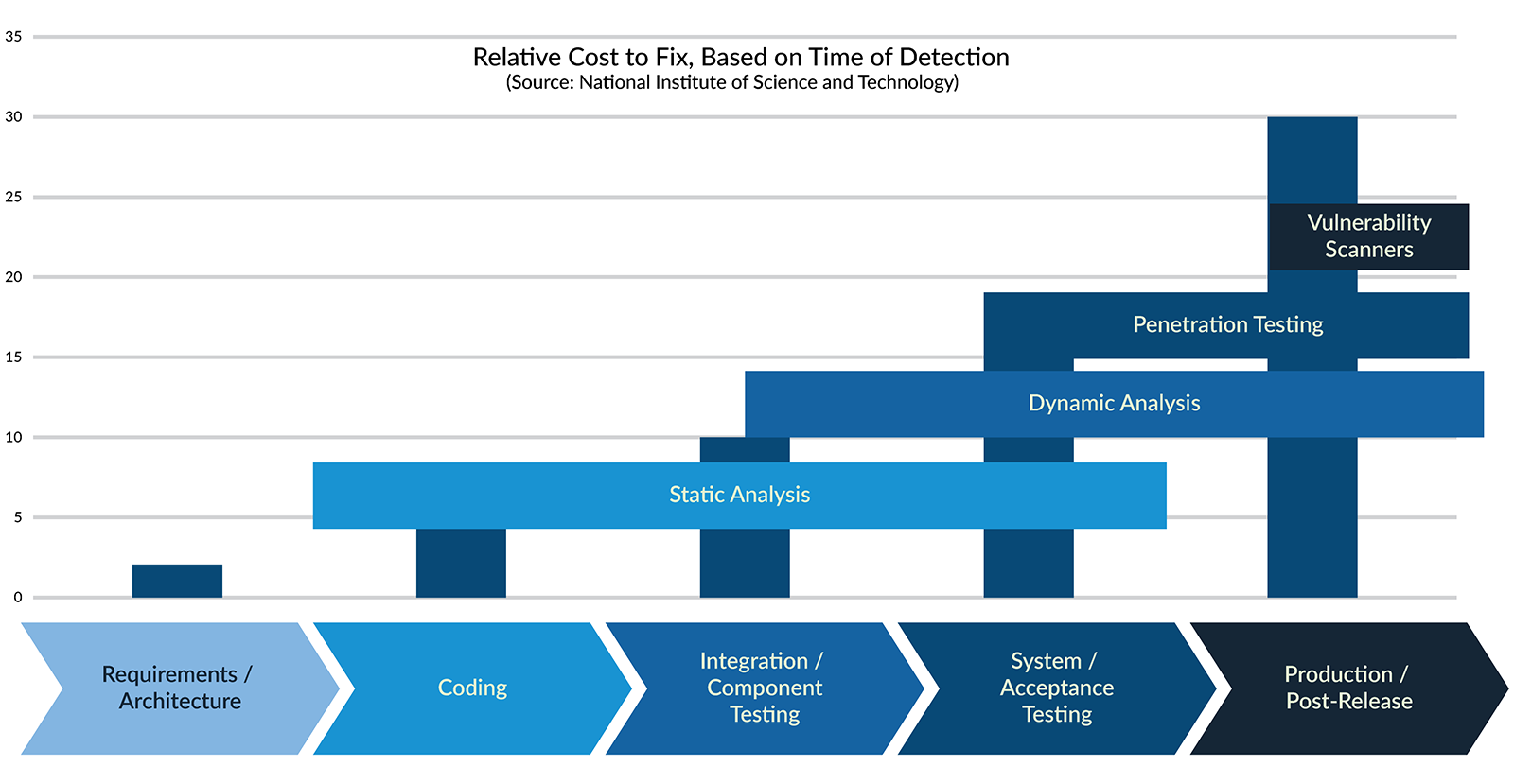

Die SDLC-Pipeline und in welchen Phasen der statischen und dynamischen Analyse Fehler gefunden werden.

Statische Analyse ist der Prozess der Untersuchung von Quellen ohne die Notwendigkeit einer Ausführung, um Fehler zu finden oder die Codequalität zu bewerten. Das bedeutet, dass Teams statische Analysen an teilweise vollständigem Code, Bibliotheken und Quellcode von Drittanbietern durchführen können. Im Bereich der Anwendungssicherheit wird die statische Analyse als Statische Anwendungssicherheitstests (SAST).

Sucht nach Codemustern, die gegen definierte Codierungsregeln verstoßen. Es stellt nicht nur sicher, dass der Code einheitliche Erwartungen für die Einhaltung gesetzlicher Vorschriften oder interne Initiativen erfüllt, sondern hilft Teams auch dabei, Fehler wie Ressourcenlecks, Leistungs- und Sicherheitsprobleme, logische Fehler und API-Missbrauch zu vermeiden.

Das Auffinden und Analysieren der verschiedenen Pfade, die durch den Code sowohl nach Steuerung (der Reihenfolge, in der Zeilen ausgeführt werden können) als auch nach Daten (der Reihenfolge, in der eine Variable oder eine ähnliche Entität erstellt, geändert, verwendet und zerstört werden kann) genommen werden können. Dies kann Probleme aufdecken, die zu kritischen Defekten führen, wie z. B. Speicherbeschädigungen (Pufferüberschreibungen), Speicherzugriffsverletzungen, Nullzeiger-Dereferenzierungen, Race Conditions oder Deadlocks. Es kann auch Sicherheitsprobleme erkennen, indem es auf Pfade hinweist, die sicherheitskritischen Code umgehen, beispielsweise Code, der Authentifizierung oder Verschlüsselung durchführt.

Beinhaltet das Messen und Visualisieren verschiedener Aspekte des Codes. Es kann dabei helfen, vorhandene Fehler zu erkennen, aber häufiger warnt es vor potenziellen Schwierigkeiten beim Verhindern und Erkennen zukünftiger Fehler, wenn der Code gewartet wird. Dies geschieht durch Auffinden von Komplexität und Unhandlichkeit wie:

Durch die Überprüfung auf doppelten Code können Unternehmen das Anwendungsdesign verbessern und die Wartungskosten senken. Bei dieser Art der Analyse wird der Code in kleinere Sprachelemente (Token) zerlegt. Die Token werden anhand einer Reihe von Regeln analysiert, die festlegen, was als doppelter Code betrachtet werden soll. Es gibt zwei Arten von Regeln:

Verhindern Sie Codefehler frühzeitig in jedem Entwicklungsprozess, bevor sie in den späteren Phasen des Softwaretests zu teureren Herausforderungen werden.

Führen Sie statische Analyselösungen ein, die von Prozessstandards wie ISO 26262, DO-178C, IEC 62304, IEC 61508, EN 50716 oder EN 50128 und mehr empfohlen werden.

Binden Sie die Einhaltung von Sicherheitscodierungsstandards wie SEI CERT, CWE, OWASP, DISA-ASD-STIG und UL 2900 in die SA-Testprozesse ein und stellen Sie sicher, dass Ihr Code strengen Sicherheitsstandards entspricht.

Stellen Sie die Konformität mit Sicherheitscodierungsstandards wie MISRA, AUTOSAR C++ 14, JSF und mehr sicher oder erstellen Sie Ihre eigene benutzerdefinierte Codierungsstandardskonfiguration für Ihr Unternehmen.

Integrieren Sie statische Analysen ganz einfach in Ihre optimierte CI/CD-Pipeline mit kontinuierlichen Tests, die schnell qualitativ hochwertige Software liefern.

Integrieren Sie künstliche Intelligenz und maschinelles Lernen, um die Produktivität in den statischen Analyse-Workflow Ihres Teams zu verbessern. Die KI markiert und priorisiert die dringendsten Verstöße, die zuerst behoben werden müssen.

Eines der besten Dinge, die Sie tun können, um erfolgreich zu sein, besteht darin, die vier Haupttypen der statischen Codeanalyse und die Fehler zu verstehen, die diese Tests erkennen sollen.

Leistungstests identifizieren Fehler, die allgemeine Leistungsprobleme beheben und Entwicklern helfen, mit den neuesten Best Practices Schritt zu halten.

Durch die sicherheitsrelevante Quellcodeanalyse werden Sicherheitsrisiken wie schwache Kryptografie, Konfigurationsprobleme und rahmenspezifische Befehlsinjektionsfehler erkannt.

Sicherheits- und Zuverlässigkeitstests helfen, Funktionsprobleme zu vermeiden, denn niemand möchte außerhalb der Geschäftszeiten nicht reagierende Servicemeldungen. Diese Art der statischen Codeanalyse ist besonders nützlich für Auffinden von Speicherlecks oder Threading-Problemen.

Stiltests ermutigen Teams, einheitliche Codierungsstile zu übernehmen, um die Benutzerfreundlichkeit, das Verständnis und die Fehlerbehebung zu verbessern. Entwickler müssen keine Zeit damit verschwenden, Stilverstöße zu identifizieren. Die Tests finden sie, was Zeit spart.

Maximieren Sie die Effektivität der statischen Codeanalyse, um die Codequalität zu verbessern, Fehler zu reduzieren und Compliance-Anforderungen effizient zu erfüllen, indem Sie diese Best Practices befolgen.

Der Schlüssel zur erfolgreichen Durchführung einer statischen Analyse ist ein benutzerfreundliches, leicht zugängliches Tool, das Entwicklern im Voraus nützliche und umsetzbare Informationen liefert, ohne sie zu überfordern.

WHITEPAPER

BLOG

3 min gelesen

WEBINAR

35 min zusehen

BLOG

3 min gelesen

WHITEPAPER

DEMO MIT Q&A