Tome un camino más rápido e inteligente hacia la automatización de pruebas C/C++ impulsada por IA. Descubra cómo >>

El papel de SAST para el escaneo de aplicaciones en el cumplimiento de DISA ASD STIG

El escaneo de aplicaciones es una de las mejores formas de detectar vulnerabilidades de seguridad en el software. SAST es un potente modelo de escaneo de aplicaciones utilizado en varias organizaciones. Aquí hay una discusión sobre el papel del análisis estático de Parasoft en el escaneo de software.

Saltar a la sección

El escaneo de aplicaciones es una de las mejores formas de detectar vulnerabilidades de seguridad en el software. SAST es un potente modelo de escaneo de aplicaciones utilizado en varias organizaciones. Aquí hay una discusión sobre el papel del análisis estático de Parasoft en el escaneo de software.

La Agencia de Sistemas de Información de Defensa (DISA), la Seguridad y Desarrollo de Aplicaciones (ASD) y las Guías de Implementación Técnica de Seguridad (STIG), conocidas como DISA ASD STIG, es una guía de implementación técnica sobre seguridad y desarrollo de aplicaciones para la agencia de sistemas de información de defensa. Existen muchas STIG para proteger diferentes partes de la infraestructura y los servicios del Departamento de Defensa; sin embargo, las pautas de la ASD cubren el desarrollo de aplicaciones internas y la evaluación de aplicaciones de terceros.

Lograr el cumplimiento de las directrices DISA ASD STIG requiere pruebas, generalmente en forma de documentación, que satisfagan a los auditores. Esta publicación cubre:

DISA ASD STIG proporciona un conjunto detallado de pautas para mejorar la seguridad de los sistemas de software, principalmente dentro de la Departamento de Defensa (DoD). La autoridad de cumplimiento evalúa si los sistemas y el software están configurados para cumplir con los requisitos de la Agencia de Seguridad de la Información de Defensa (DISA). El incumplimiento de los DISA STIG puede bloquear o retrasar la implementación de su software.

Dada la naturaleza extensa de esta directriz de cumplimiento, las agencias gubernamentales y los contratistas de defensa a menudo enfrentan varios desafíos al intentar cumplir con los requisitos de cumplimiento de DISA ASD STIG. Algunos de estos desafíos incluyen los siguientes.

Para lograr el cumplimiento, se requiere un enfoque de validación de tres niveles:

Este golpe 1-2-3 es la clave para lograr el cumplimiento mediante validación y documentación. El objetivo es madurar el proceso más allá de la detección en la prevención de vulnerabilidades de seguridad.

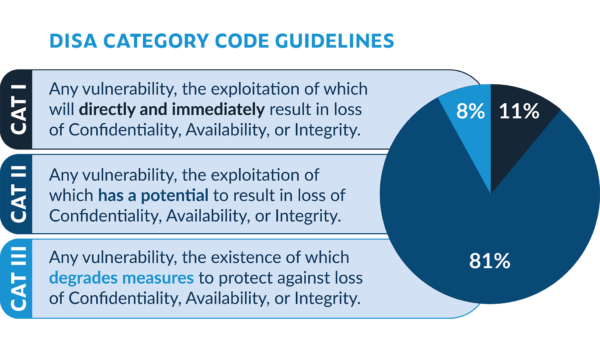

El ASD STIG utiliza un código de categoría de gravedad (CAT I, CAT II, CAT III) para organizar y priorizar las directrices en función del posible impacto de una explotación de la directriz.

La evaluación de la documentación de productos y procesos, así como la observación y verificación de la funcionalidad con respecto a las pautas, determina el cumplimiento. En otras palabras, el STIG requiere evidencia de un diseño e implementación seguros a través de la documentación, verificación y validación de todos los aspectos del ciclo de vida del desarrollo de software. Eso incluye implementación y operación. Estas pautas se aplican durante toda la vida útil del producto, desde la configuración, la implementación, el mantenimiento y el final de la vida útil.

Importante para la discusión en esta publicación es el requisito de los escáneres de código de aplicación:

Una herramienta automatizada que analiza el código fuente de las aplicaciones en busca de vulnerabilidades de seguridad, código malicioso y puertas traseras. —Descripción general de DISA ASD STIG, Sección 4.1

En términos más comunes, se trata de pruebas de seguridad de aplicaciones estáticas (SAST) implementadas mediante análisis de código estático. Deben utilizarse siempre que sea posible, especialmente en el entorno de desarrollo, donde el código que requiere corrección puede abordarse antes de su lanzamiento. La STIG de ASD también contiene la siguiente guía:

Un escáner de aplicaciones puede utilizarse para evaluar sistemas de aplicaciones de desarrollo o producción en busca de vulnerabilidades de seguridad derivadas de errores de código o de configuraciones incorrectas del sistema. Estas vulnerabilidades incluyen inyección SQL, inyección de código, secuencias de comandos entre sitios (XSS), divulgación de archivos, permisos y otras vulnerabilidades de seguridad presentes en aplicaciones accesibles desde la red. —Descripción general de DISA ASD STIG, Sección 4.2 – Escáner de aplicaciones

El ASD STIG requiere el uso de pruebas de vulnerabilidad activa, por ejemplo, herramientas de prueba de penetración o DAST, para probar el software ejecutable. Estas herramientas son necesarias durante el desarrollo y la implementación para respaldar las evaluaciones de vulnerabilidad.

El ASD STIG describe formas de verificar el cumplimiento de los requisitos, que incluyen:

Los equipos utilizan informes y auditorías de herramientas SAST para validar aplicaciones y el escaneo de código. Las pruebas funcionales consisten en verificar, mediante herramientas automatizadas o pruebas manuales, que la vulnerabilidad no esté presente en el software. En otras palabras, el enfoque se basa en "hacer algo, comprobar algo". Por ejemplo, comprobar si la acción funcionó correctamente y se registró si fue necesario. Estos enfoques son adecuados para las pruebas automatizadas debido a su eficiencia y al registro de auditoría que ofrecen las herramientas.

La realidad del desarrollo de software para DoD, que requiere DISA ASD STIG, es que debe probar todos los requisitos y vulnerabilidades. Puede ser una tarea abrumadora, pero la automatización es posible para aliviar algunas de las cargas.

La recomendación de Parasoft sobre cómo abordar el cumplimiento de DISA ASD STIG es aprovechar la automatización donde tenga más sentido, como en las canalizaciones de CI/CD o en los procesos DevSecOps. El objetivo es aliviar la carga del cumplimiento, utilizar técnicas preventivas para prevenir vulnerabilidades y, en última instancia, lograr un cumplimiento continuo.

Es más costoso y lleva más tiempo detectar y corregir vulnerabilidades cuando el software está casi completo que durante el desarrollo. Por esta razón, el enfoque de Parasoft es girar hacia la izquierda evaluando, detectando y remediando vulnerabilidades en una etapa más temprana del ciclo de vida.

El DISA ASD STIG utiliza el término "escaneo de aplicaciones", que se refiere al análisis estático de código y tecnologías relacionadas, como el análisis de composición de software. Además del requisito general de evaluación de vulnerabilidades mediante análisis estático de código, existen requisitos específicos para el escaneo de vulnerabilidades específicas, como:

Aunque esto parece un pequeño conjunto de vulnerabilidades, la realidad es que esto se traduce en muchas debilidades de software relacionadas. Por ejemplo, el Top 10 de OWASP (Open Web Application Security Project) se traduce en más de 50 CWE. Cada uno puede tener múltiples debilidades relacionadas.

Aunque este es el conjunto de vulnerabilidades específicas para el cumplimiento, es prudente considerar una franja más amplia de vulnerabilidades para detectar. Además, es importante que los equipos amplíen su enfoque más allá de las pautas de DISA ASD STIG para incluir pautas preventivas como las que se incluyen en los estándares comunes de codificación segura de la industria.

Como su nombre lo indica, OWASP Top 10 es una organización comprometida con la mejora de la seguridad de las aplicaciones web. Su proyecto OWASP Top 10 proporciona una lista de las vulnerabilidades de seguridad de aplicaciones web más comunes y de mayor impacto.

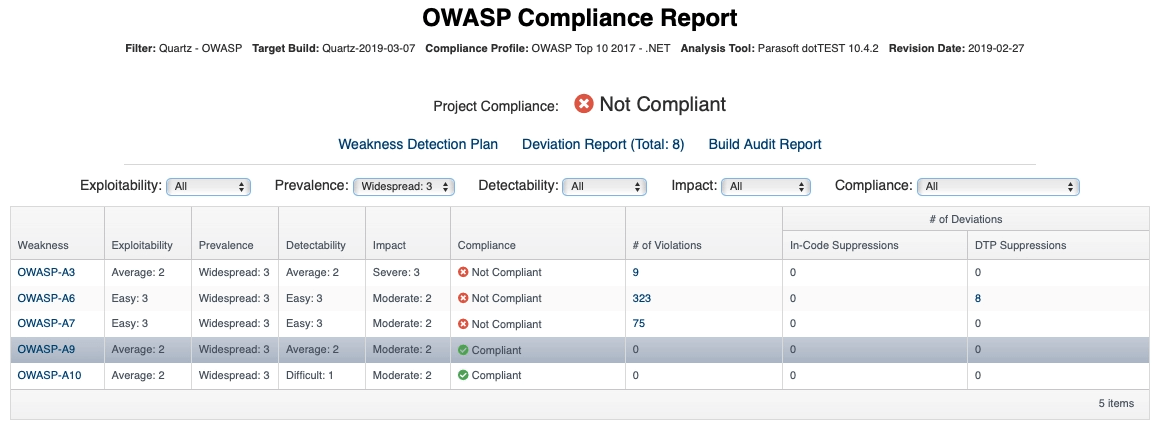

Si bien es posible utilizar herramientas de análisis estático para detectar la mayoría de los problemas, algunos no se pueden analizar estáticamente. La pauta para evitar software con vulnerabilidades conocidas está relacionada con el análisis de composición de software (SCA). Parasoft respalda esto al integrarse con herramientas SCA con nuestra salida de análisis estático en un solo informe, lo que resulta en una cobertura completa de los 10 principales.

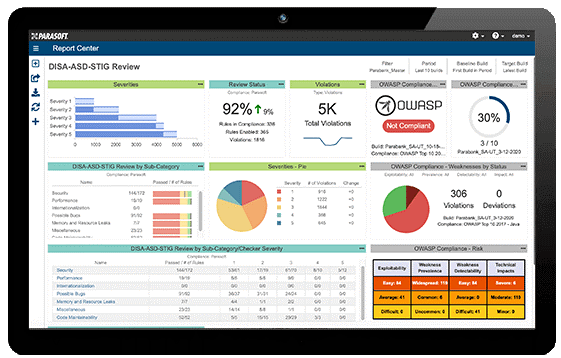

El análisis estático de Parasoft tiene soporte listo para usar para OWASP Top 10 a través de configuraciones preconfiguradas y paneles web específicos para C / C ++, Java y C # /. NET. Los informes OWASP en Parasoft DTP proporcionan un marco de cumplimiento totalmente auditable para proyectos. El panel de control específico de estándares, como el que se muestra a continuación para DISA ASD STIG, proporciona una manera fácil de monitorear continuamente el estado.

Panel de Parasoft DISA ASD STIG

Parasoft implementó todos los principales estándares de seguridad de aplicaciones, como la codificación segura SEI CERT, las pautas de codificación CWE (Common Weakness Enumeration), UL 2900, OWASP y paneles de control específicos de seguridad para cada uno. Esto ayuda a los usuarios a comprender el riesgo y la priorización de violaciones/vulnerabilidades/defectos de seguridad pendientes.

Los informes de cumplimiento están disponibles a pedido. Los criterios de cumplimiento son flexibles y específicos para el proyecto y el código base del equipo. Los desarrolladores pueden diseñar políticas basadas en la gravedad, el riesgo, el impacto, la antigüedad del código, la importancia de los componentes, etc. Pueden utilizarlos para guiar fácilmente el desarrollo y mostrar sus esfuerzos a un auditor. Los desarrolladores también pueden pasar políticas al equipo de seguridad para integrarlas con los resultados de otras partes de las pruebas de seguridad, como el sistema operativo, la red y más.

Informe de cumplimiento de Parasoft OWASP Top 10

Uno de los aspectos cruciales de las herramientas de análisis estático son las capacidades de generación de informes y análisis. Los proyectos crean una gran cantidad de datos en términos de advertencias y se multiplican por construcción. La gestión de datos es clave para la adopción exitosa y el retorno de la inversión de las herramientas de análisis estático.

Los cuadros de mando, los informes y la conformidad ajustados para cada norma de codificación y pauta de seguridad son fundamentales. Los análisis de Parasoft aprovechan los modelos de riesgo estándar de la industria y múltiples técnicas de inteligencia artificial (AI) y aprendizaje automático (ML) para priorizar las advertencias de seguridad y ayudar a los desarrolladores a enfocarse en los problemas más críticos con el mayor impacto.

DISA ASD STIG presenta un abrumador conjunto de requisitos para proteger el software para las aplicaciones del Departamento de Defensa. Existen varios métodos para demostrar el cumplimiento de las reglas descritas en el STIG. Los métodos habituales incluyen:

El STIG describe las áreas clave de oportunidad para la automatización, como el código de aplicación y el escaneo de aplicaciones. El análisis estático ayuda a lograr algunos de estos.

Un enfoque pragmático alivia la carga de cumplimiento y fomenta técnicas preventivas que eliminan las vulnerabilidades en las primeras etapas del ciclo de vida del proyecto. El análisis estático de Parasoft proporciona una detección temprana de vulnerabilidades. Esta solución aplica el estilo y la calidad del código para evitar prácticas de seguridad deficientes lo antes posible.